Principais conclusões

- Um grupo de hackers russos explorou vulnerabilidades no Chrome no Android e no WebKit do Safari no iOS.

- Os ataques tiveram como alvo o governo mongol, roubando dados confidenciais de usuários com um ataque de watering hole.

- O Google suspeita que os hackers usaram spyware disponível comercialmente, o que gerou a necessidade de atualizações de software.

Se você já se perguntou por que sempre deve atualizar seu software, um relatório do Google hoje tem sua resposta. A empresa descobriu que hackers potencialmente usam spyware comercial para explorar oNavegador Chrome no Android, assim como o WebKit da Apple no iOS. Os invasores foram identificados como APT29, um grupo de hackers apoiado pelo governo russo conhecido como “Midnight Blizzard”.

O relatório do Threat Analysis Group (TAG) do Google expôs os ataques cibernéticos direcionados ao governo mongol. Os ataques criaram watering holes em sites oficiais mongóis e exploraram vulnerabilidades no Chrome no Android e no Safari no iPhone. O exploit permitiu que os invasores roubassem dados confidenciais do usuário, como senhas e cookies. O relatório menciona que o exploit para iPhones e iPads também pode roubar informações de e-mails baseados na web.

Como os ataques se desenrolaram

O relatório do TAG diz que os ataques aconteceram entre novembro de 2023 e 24 de julho. Eles começaram mirando nas vulnerabilidades do Apple WebKit. O APT29 criou “watering holes” em sites do governo mongol que miravam qualquer um que visitasse os sites.

Um watering hole é um malware instalado em um site frequentemente visitado que ataca os visitantes do site. Ele pode passar despercebido por algum tempo porque não afeta o site host.

O Google diz que um novo canal foi criado em um site do governo da Mongólia no final de julho de 2024, especificamente para atingir o navegador Chrome no Android.

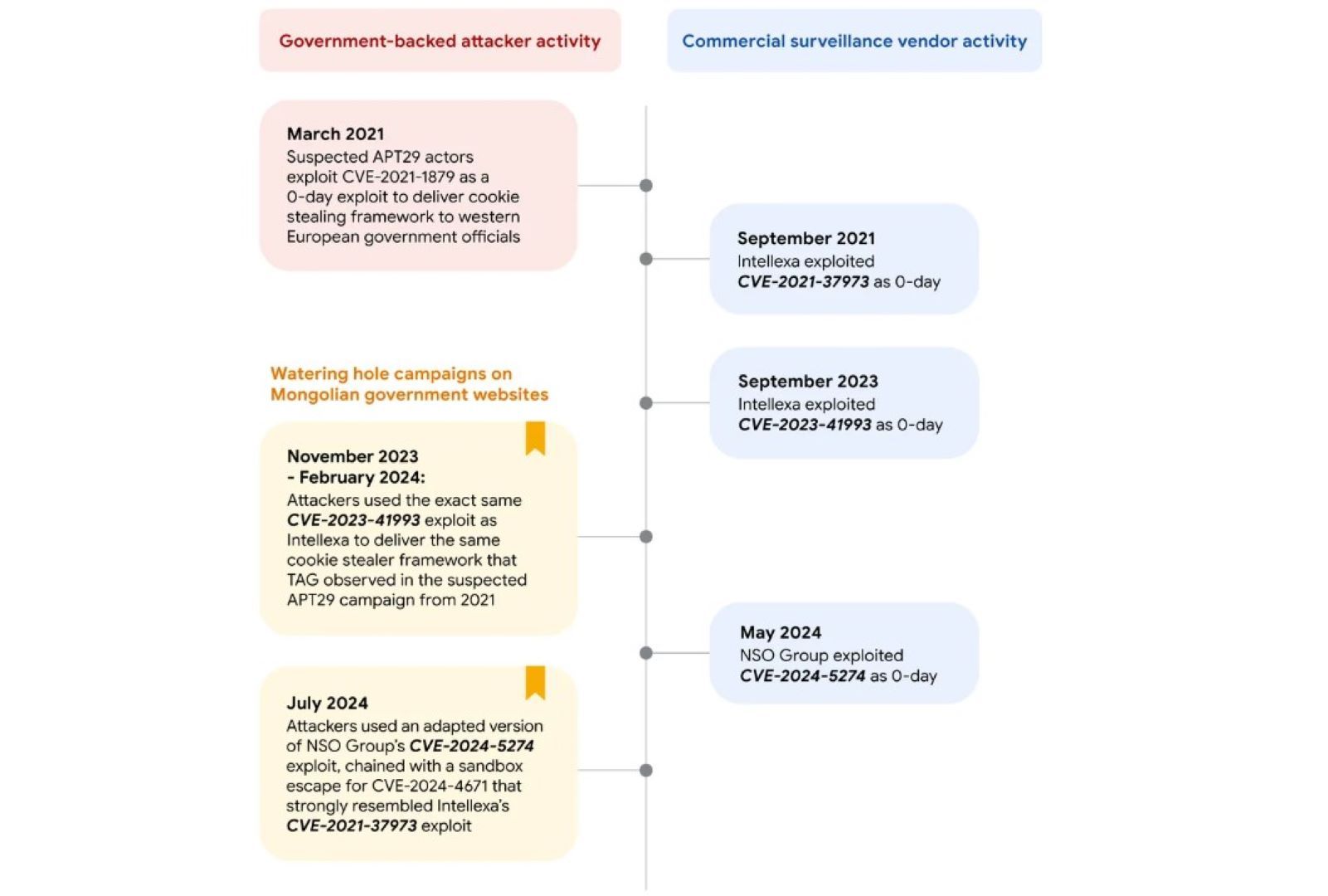

O Google suspeita que o APT29 usou spyware comercialmente disponível para seus ataques. Spyware desenvolvido por consórcios como NSO Group e Intellexa é frequentemente usado por autoridades para atingir jornalistas e grupos ativistas. O Google diz que os ataques recentes contêm os mesmos padrões que o spyware de ambos os grupos. Esses consórcios foram vítimas de hacks no ano passado. O Intellexa foi recentemente sancionado pelo governo dos EUA.

Não está claro se o APT29 usou spyware disponível comercialmente ou o adquiriu de alguma outra forma.

O Google notificou a Apple imediatamente ao descobrir a exploração e ambas as empresas emitiram patches para fechar as vulnerabilidades. É um lembrete gritante da necessidade de manter o software atualizado. Todos devem praticar uma boa higiene de segurança cibernética para se proteger contra essas ameaças, como não reutilizar senhas, usar um boa VPN e não abrir links suspeitos de e-mails e textos. Felizmente, grupos como o TAG do Google estão aí, lutando a boa luta por todos nós.